Selain

karena sudah lama, tutorial ini pun Terkesan "Jadul" dengan banyaknya

Trik lain untuk Mengetahui Password Wireless (Baca: Hack Wireless)

seperti yang pernah saya tulis pada Post ini dan ini namun

hal itu tidak menjadikan Trik ini menjadi tidak menarik untuk di

ketahui, karena pada tutorial-tutorial yang ada sekarang ini, kita tidak

mengerti proses yang bekerja yang sedang terjadi yang di lakukan oleh

aplikasi/software yang kita gunakan untuk melakukan "hacking" (Contoh :

Aplikasi WPS PIN pada tutorial INI).

Pada era 2010-2014 untuk trik yang paling mungkin digunakan untuk

menembus wireless yang berpassword dan menggunakan jenis keamanan

WPA/WPA2 hanyalah dengan menggunkan tekhnik Dictionary Attack. dan

Teknik ini hanya bisa dilakukan dengan aplikasi Airodump-ng yang hanya

bisa berjalan di Sistem Operasi Linux walaupun sebenarnya pernah juga

saya temui aplikasi airodump-ng yang disediakan untuk Windows namun

setelah saya coba aplikasi itu tidak berjalan mulus seperti saat di

linux. sampai akhirnya saya pun menemukan sebuah Aplikasi untuk Sistem

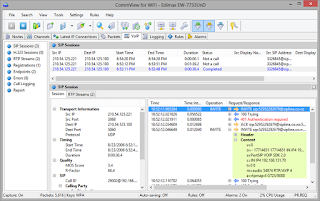

operasi windows yang bekerja layaknya Airodump-ng di Linux yaitu "CommView For WiFi".

Sedikit saya Jelaskan terlebih dahulu alur proses "Menembus Password" ini. Secara garis besar alurnya adalah seperti ini

- - Mencapture Paket data dan traffic yang melintas antara Radio Access Point dan Laptop

- - Memisahkan paket "Handshake" dari Paket Lainya.

Paket

Handshake sendiri adalah Paket data yang terjadi saat adanya Komunikasi

antara Laptop (Client) dan Radio Access Point (Server). didalam Paket

inilah tersimpan informasi mengenai "Password" yang kita cari, namun

"password" yang kita dapati dari paket "Handshake" ini masih dalam

bentuk ChiperText (text yang sudah diacak) karena password tersebut sudah di Enkripsi (Bahasa mudahnya Di Acak) dan tidak bisa di Dekripsi kembali menjadi Plain Text (Text Aslinya). hal

ini terjadi karena pada Jenis Keamanan WPA/WPA2 enkripsi hanya terjadi 1

arah yang artinya saat sebuah text dalam hal ini adalah password telah

di rubah menjadi sebuah text acak maka tidak ada lagi proses

pengembalian text acak menjadi text asli. untuk pembahasan lebih detail

tentang Enkripsi dan Dekripsi (Kriptografi) akan di bahas dilain waktu.

Setelah

didapatnya paket handshake selanjutnya kita perlu memecahkan misteri

password yang masih dalam bentuk Chipertext agar bisa kembali menjadi

Plaintext dengan bantuan Sebuah List atau document atau File yang berisi

puluhan,ratusan,ribuah,bahkan ada yang sampai jutaan Kata yang

kemungkinan adalah password. yang nantinya list inilah yang akan kita

pakai untuk dicocokan dengan Chipertext yang ada pada paket handshake

- Mencocokan Chipertext dengan List/Dictionary menggunakan bantuan aplikasi Aircrack-ng

Yap Secara umum, itulah ke 3 proses yang terjadi saat kita akan melakukan teknik ini.

Tools / Software yang dibutuhkan :

- CommView For Wifi

- WinCap (Sudah Inculde Dengan CommView)

- AirCrack Versi Windows

- LIST Password dalam Bentuk txt atau apapun

Untuk List Password bisa anda buat sendiri dengan cara

mengetik manual, atau mendownloadnya dengan searching di google. saya

sengaja tidak share disini untuk list password karena ukuran list

password yang saya punyai berukuran hampir 1Gb yang tidak memungkinkan

untuk saya mengupload dengan kondisi Jaringan ditempat saya yang ssangat

lemot. Saran saya sebaiknya anda mendownload Dictionary yang dibuat

oleh orang indonesia, jangan yang dari bule, karena dictionary dari bule

berisikan List password yang biasa di gunakan dinegaranya bukan di

indonesia :D

Sekian dulu

Untuk step by stepnya akan saya buat dalam bentuk Video agar lebih mudah nantinya di pelajari :D

2 komentar

Perkenalkan, saya dari tim kumpulbagi. Saya ingin tau, apakah kiranya anda berencana untuk mengoleksi files menggunakan hosting yang baru?

Jika ya, silahkan kunjungi website ini www.kbagi.com untuk info selengkapnya.

Di sana anda bisa dengan bebas share dan mendowload foto-foto keluarga dan trip, music, video, filem dll dalam jumlah dan waktu yang tidak terbatas, setelah registrasi terlebih dahulu. Gratis :)

penasaran buka kbagi.com ternyata di blog internet positif,,, qeqeqeqeqeqe... kok bs gt bang?

EmoticonEmoticon